Информационная безопасность для здравоохранения

Медицинские учреждения уже давно занимают одно из ведущих мест по уровню информатизации и в целом насыщенности разного рода высокотехнологичным оборудованием.

Лечебные учреждения активно обмениваются различными данными, например историями болезней пациентов, результатами разного рода анализов и исследований между собой, и этот процесс будет все более расширяться в дальнейшем. Именно для этого служит Единая государственная информационная система в сфере здравоохранения (ЕГИСЗ).

Вместе с тем, разнообразие информационных систем в разных лечебно-профилактических учреждениях (ЛПУ), которые могут быть государственными, частными и ведомственными, ведет к тому, что применяются разные подходы к защите информации. Часто защита систем в ЛПУ фрагментирована.

При этом активность киберпреступников в отношении медицинских учреждений неуклонно растет. По итогам 2021 года, медицина попала в тройку лидеров по количеству разного рода кибератак, уступая только правительственным учреждениям и промышленности, вытеснив из топа банки и финансовые компании. Был прецедент и гибели пациента, которому не смогли вовремя оказать помощь из-за того, что инфраструктура лечебного учреждения была поражена вымогательским ПО, в итоге диагностическое оборудование оказалось неработоспособным. Также многие хакерские группировки атакуют в том числе и медицинские учреждения ради краж данных, и эта тенденция только усиливается. Тем более, что многие виды вымогательского ПО, наряду с шифрованием данных, позволяют и красть их, что часто используется для шантажа атакованных компаний и учреждений для того, чтобы гарантированно или получить выкуп, или продать поступившие в распоряжение злоумышленников чувствительные данные. Ситуацию усугубляет уход ряда иностранных поставщиков с российского рынка, что приводит к проблемам с технической поддержкой и обновлениями. Угрозы, которые неоднократно обсуждались в рамках имортозамещения, в одночасье стали реальностью.

Соответственно, для медицинских организаций важно не просто построить какую-то систему, формально соответствующую требованиям регуляторов, но и добиться реальной защищенности, причем проактивной, которая позволяет предотвращать разного рода инциденты безопасности, включая утечки данных и нарушения бесперебойной работы всех систем.

Требования по безопасности для медицинских учреждений

Прежде всего, медицинские учреждения обязаны охранять врачебную тайну. Ее определение впервые было дано в законе "Основы законодательства Российской Федерации об охране здоровья граждан" от 1993 года. В этом акте устанавливались гарантии конфиденциальности и наложен запрет на разглашение конфиденциальных данных о пациентах. В настоящее время действует закон 223-ФЗ "Об основах охраны здоровья граждан в Российской Федерации". В нем медучреждения обязали соблюдать законодательство о персональных данных при обработке врачебной тайны. При этом в профильном законе 152-ФЗ "О персональных данных" особо отмечается, что сведения о состоянии здоровья могут обрабатываться исключительно в определённых случаях. А сами медицинские данные отнесены к тем, оборот которых регламентируется наиболее жестко.

Требования по информационной безопасности к медицинским учреждениям можно разделить на три группы:

1) Законодательство о персональных данных.

Постановление Правительства №1119 регламентирует правила категорирования информационных систем, в которых обрабатываются данные о здоровье субъекта персональных данных. При этом медицинская информация относится к уровню не ниже 3. Приказ №21 ФСТЭК России определяет перечень технических и организационных мер защиты.

2) Медицинские и государственные информационные системы.

Приказ Министерства здравоохранения РФ № 911н и Постановление Правительства РФ №1236 определяют специальные требования к медицинским информационным системам медицинской организации (МИС МО). Они, в частности, прямо запрещают использование иностранной продукции и размещения данных за рубежом. Если медучреждение взаимодействует с государственной информационной системой (ГИС), для защиты этого взаимодействия будут применяться меры согласно Приказа ФСТЭК России №17.

Эти же меры должны использоваться для интегрированных с МИС МО информационных систем (Постановление Правительства РФ №447 от 12.04.2018).

3) Критическая информационная инфраструктура (КИИ).

После введения в действия в 2017 г. Закона 187-ФЗ "О безопасности критической информационной инфраструктуры Российской Федерации", если медицинская организация является субъектом критической информационной инфраструктуры, и одной из её информационных систем присвоена категория значимости объекта КИИ (ЗОКИИ) – необходимо выполнять дополнительные требования информационной безопасности, которые установлены приказом ФСТЭК России №239.

Система защиты информации медучреждения должна соответствовать требованиям по информационной безопасности, установленным ФСТЭК России. Используемые средства защиты информации (СЗИ) должны быть сертифицированы ФСТЭК России. Если же используются средства криптозащиты информации (СКЗИ), то необходима сертификация еще и от ФСБ. ПО или программно-аппаратные средства защиты должны находиться в реестре отечественного ПО Минкомсвязи.

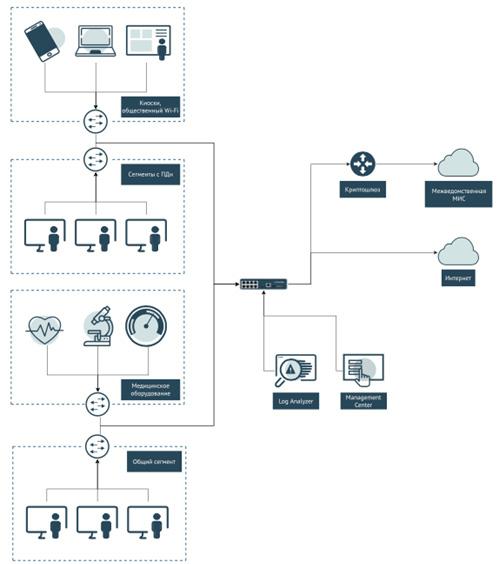

Системы от UserGate в медицинских учреждениях

Решения от UserGate полностью соответствуют всем требованиям, которые предъявляются к системам обеспечения информационной безопасности для медицинских учреждений. Продукты, относящиеся к экосистеме UserGate SUMMA могут быть использованы в качестве средств защиты информации для информсистем в единой системе ФГБУ "ЦНИИОИЗ" Минздрава России. И, что более важно, помимо выполнения формальных требований регуляторов, они в состоянии защитить инфраструктуру медицинских учреждений и организаций от всех основных угроз, как внешних, так и внутренних. Причем речь идет о комплексном решении с единым управлением, а не некоем наборе никак не связанных между собой разрозненных систем, которые к тому же могут конфликтовать как друг с другом, так и с элементами ИТ-инфраструктуры в учреждении или организации. Важно отметить, что одной из функций решений от UserGate является не только обеспечение безопасности, но и поддержание бесперебойной работы.

Продукты от UserGate реализуют полный комплекс мер по защите информации, содержащейся в государственных информационных системах (ГИС) и информационных системах персональных данных (ИСПДн):

- Идентификация и аутентификация субъектов доступа и объектов доступа (ИАФ) (полностью);

- Антивирусная защита (АВЗ) (полностью);

- Обнаружение вторжений (IDS/СОВ) (полностью);

- Управление доступом субъектов доступа к объектам доступа (УПД);

- Регистрация событий безопасности (РСБ);

- Обеспечение доступности (ОДТ);

- Защита информационной системы, ее средств, систем связи и передачи данных (3ИС);

- Обеспечение целостности информационной системы (ОЦЛ);

- Защита среды виртуализации (ЗСВ);

- Выявление инцидентов и реагирование на них (ИНЦ);

- Управление конфигурацией (УКФ).

Применительно к защите критической инфраструктуры, то меры в рамках реализации технических требований Приказа ФСТЭК России №31 закрываются следующими мерами:

- Обнаружение вторжений (СОВ) (полностью);

- Идентификация и аутентификация субъектов доступа и объектов доступа (ИАФ);

- Управление доступом субъектов доступа к объектам доступа (УПД);

- Аудит безопасности (АУД);

- Антивирусная защита (АВЗ);

- Обеспечение доступности (ОДТ);

- Защита информационной системы и ее компонентов (ЗИС);

- Реагирование на компьютерные инциденты (ИНЦ);

- Управление конфигурацией (УКФ);

- Управление обновлениями программного обеспечения (ОПО).

Детальный перечень выполняемых с помощью продуктов UserGate требований регуляторов можно получить, написав на email sales@usergate.ru.

В экосистеме продуктов кибербезопасности UserGate SUMMA центральным компонентом является межсетевой экран нового поколения (NGFW, UTM) от UserGate — UserGate NGFW.

UserGate NGFW имеет следующие сертификатами ФСТЭК России:

- По 4 уровню доверия к средствам технической защиты информации;

- По требованиям к профилям защиты межсетевых экранов типа "А", "Б" и "Д" 4 класса защиты;

- Системам обнаружения вторжений 4 класса защиты.

UserGate NGFW занесён в Реестр отечественного ПО Минкомсвязи (№ записи 1194).

Поэтому при использовании UserGate NGFW в информационной системе её можно будет аттестовать по требованиям безопасности информации как ГИС и/или ИСПДн по всем уровням защиты, вплоть до 4.

Любая организация нуждается в практической безопасности, а не в "бумажной". UserGate NGFW предоставляет следующие функции:

Межсетевое экранирование.

В правилах, на основе которых блокируется или пропускается трафик, в качестве условий может быть задан большой набор L3- и L7-параметров. Не говоря о стандартных IP получателе, IP источнике, протоколе и т. д., в UserGate NGFW определяется также инициировавший соединение пользователь, аутентифицированный через различные системы и конкретное приложение (всего более 1200 приложения и протоколов). Также проверяются и приложения, работающие по протоколу HTTPS. Доступом к определённым сайтам и приложениям можно управлять для разных групп пользователей, например, ограничить скорость соединений, запретить трафик в/из "опасной" страны.

Обнаружение и предотвращение вторжений (IDS/IPS).

Поиск и блокировка подозрительных соединений (следов вирусной активности, попыток эксплуатации уязвимостей) с возможностью гибко настроить включённые сигнатуры и реакцию UserGate на них. Работа функций безопасности решения основана на постоянном взаимодействии с центром безопасности UserGate с минимальным временем реакции на различные угрозы, в том числе неизвестные. Разработчики UserGate обладают уникальным и специфическим опытом по работе с интернет-ресурсами и угрозами, особенно актуальными для русскоязычного сегмента Интернета.

Защита от DoS-атак и сетевого флуда.

Чтобы один хост не мог парализовать работу всей сети из-за отправки большого количества пакетов, в UserGate NGFW можно включить счётчик количества запросов от одного источника, чтобы в случае превышения уведомить администраторов или заблокировать его.

Защита от вирусов и угроз нулевого дня (zero-day).

Помимо традиционного сигнатурного антивируса, проверяющего скачиваемые и загружаемые файлы, UserGate NGFW отслеживает репутацию источника файла и может отправить файл для анализа в песочницу, чтобы обезвредить неизвестное вредоносное ПО.

Защита веб-трафика и почты.

UserGate NGFW разбирает загружаемые пользователями страницы, обнаруживая потенциально опасные скрипты и прочий код. Может проводиться морфологический анализ с поиском ключевых слов (и блокировкой страницы, если слова были найдены). Почтовые сообщения также анализируются: не только вложения в поисках вирусов, но и само письмо на предмет фишинга и спама.

Контроль мобильных устройств.

UserGate NGFW позволяет обеспечивать безопасность при использовании в организации концепции BYOD (Bring your own device). Если во внутренней сети есть портативные устройства работников (ноутбуки, планшеты, и т. п.), им можно разрешать или запрещать доступ в сеть, ограничивая, например, максимальное количество одновременно активных устройств для одного пользователя.

Гостевой портал (Captive Portal).

UserGate NGFW предоставляет специальный портал, с помощью которого внешние пользователи могут после регистрации (по электронной почте, SMS) получить доступ в сеть. Для внутренних пользователей Captive Portal будет дополнительным средством аутентификации, проверяющим SMS/OTP.

Кластеризация.

UserGate NGFW поддерживает возможность кластеризации как в режиме active-passive (переключение на запасное устройство при нештатной работе или выходе из строя основного), так и в режиме active-active (распределение нагрузки на все устройства кластера одновременно).

Защита медицинского оборудования.

Новая версия UserGate NGFW поддерживает технологические промышленные протоколы, позволяя обнаружить атаки или подозрительные операции в сетях. Особенно важно это для лечебно-профилактических и диагностических учреждений, в которых медицинское оборудование работает в одной сети, а не в изолированной, как это обычно делается в промышленных компаниях.

UserGate NGFW

UserGate обеспечивает межсетевое экранирование поддерживая высокую скорость обработки трафика, многоуровневую безопасность, применение гранулярных политик к пользователям и прозрачное использование интернет-канала. Аппаратные и виртуальные межсетевые экраны UserGate предоставляют многочисленные возможности по управлению функциями безопасности, обеспечивают прозрачность относительно использования трафика и интернета со стороны пользователей, устройств и приложений.

Уникальная архитектура UserGate и лежащая в его основе операционная система UGOS позволяют обрабатывать и анализировать сетевой трафик на самых высоконагруженных каналах связи и добиваться эффективного масштабирования. Интеграция множества функций безопасности на единой платформе и применение "модульного" подхода дает возможность удобной настройки решения под специфические запросы медеицинских организаций.

UserGate NGFW может поставляться не только в виде физических, но и виртуальных комплексов — преднастроенных образов виртуальных машин (https://www.usergate.com/ru/products/virtual-appliance). Производительность будет определяться только выделенными для такой машины ресурсами.

Возможен также вариант поставки в виде облачного сервиса (SecaaS). Функции облачного сервиса полностью совпадают с локальным вариантом поставки, как аппаратным, так и виртуальным.

С подробностями и детальными спецификациями можно ознакомиться по адресу https://www.usergate.com/ru/products/enterprise-firewall.

Средства защиты ЦОД

Медицинские информационные системы масштаба региона требуют значительных серверных мощностей, для размещения которого необходим центр обработки данных (ЦОД). При этом объемы трафика в ЦОД такие, которые традиционные средства защиты обработать не в состоянии. Для решения данной задачи можно использовать высокопроизводительный межсетевой экран UserGate FG. Производительность одного устройства может достигать 80 Гб/с с поддержкой кластеризации. Высокая производительность достигается благодаря специальным FPGA (ПЛИС), обеспечивающим параллельную аппаратную обработку трафика. Также в UserGate FG предусмотрены скоростные интерфейсы QSFP28 (100 Гб/с) и 10 Гб/с SFP.

UserGate Client

Очень часто тем самым "слабым звеном" являются рабочие место сотрудников. К примеру, Ascend Clinical была взломана в результате фишинговой атаки. Соответственно, в таких условиях растет роль систем защиты рабочих мест. В экосистеме продуктов UserGate эту роль выполняет UserGate Client. Он позволяет обнаруживать и блокировать сложные угрозы на автоматизированных рабочих местах (АРМ), включая шифровальщики или вредоносную активность легитимного ПО.

Функции UserGate Client

- Защита рабочего места от сложных угроз.

Специальный движок отслеживает происходящие на АРМ процессы, используя индикаторы компрометации (IoC) и индикаторы атак (IoA). Также с компьютера собираются и анализируются дополнительные сведения: запуск или остановка антивирусного ПО, активный пользователь, установленное ПО и обновления ОС и т.п. Эти сведения коррелируются с другими событиями безопасности (например, обращения к различным сетевым ресурсам). Тем самым можно выявлять целевые угрозы, распределённые по времени и инфраструктуре атаки.

- Управление безопасностью АРМ.

UserGate Client предоставляет возможность, обнаружив угрозу, немедленно на неё отреагировать (установить обновления безопасности, изолировать потенциально заражённый ПК от сети и т.д.).

- Хостовый межсетевой экран.

Блокировка нежелательных сетевых соединений на уровне рабочего места.

- VPN-клиент.

Для безопасной удалённой работы в UserGate Client встроен VPN-клиент, использующий протокол L2TP.

Управление межсетевыми экранами

Даже самое лучшее и функциональное средство защиты информации может стать "дырой" в информационном периметре, если их много и они плохо управляются или не управляются вовсе. Особенно тогда, когда СЗИ размещены на нескольких площадках, например, в разных филиалах сети частных клиник или лабораторий сбора анализов. Для удобного централизованного управления UserGate NGFW был создан UserGate Management Center. Управление осуществляется на основе шаблонов политик безопасности – наборов параметров и правил, применяющихся для групп устройств.

Для работы UserGate Management Center лицензируется количество управляемых устройств и модуль получения обновлений ПО.

Возможности управления:

- Создание областей безопасности.

Для разных подразделений (функциональных или территориальных) можно создавать свои области безопасности и администраторов этих областей. При эмто можно обойтись одной стандартной областью.

- Группы шаблонов безопасности.

Управление подчиненными устройствами реализуется с помощью шаблона безопасности, в котором выстраиваются необходимые политики, правила и настройки. Шаблон можно применять для одного или нескольких устройств и комбинировать их.

- Обновление ПО и библиотек.

ПО и обновления библиотек (сигнатуры IPS, списки сайтов и т.п.) могут быть загружены на UserGate Management Center и установлены на все устройства.

- Мониторинг и управление питанием.

Для подчинённых устройств доступна информация о лицензии (используемые модули и количество активных подключений), аптайме, занятых ресурсах RAM и CPU. В этой же консоли есть кнопки перезагрузки и выключения устройств.

Мониторинг событий безопасности

Для повышения уровня безопасности подведомственных учреждений Минздрав России создаёт отраслевой центр системы реагирования на компьютерные атаки и инциденты информационной безопасности. Одной из главной функций этой системы является регистрация событий безопасности и передача их в этот центр. Если в сети ЛПУ несколько источников событий, удобнее всего будет использовать централизованную систему сбора событий, например, UserGate Log Analyzer.

UserGate Log Analyzer при наличии подсистемы анализа событий становится полноценной SIEM-системой. С его помощью вполне возможно организовать обработку событий безопасности для всех филиалов территориально-распределённой медорганизции в одном месте. Важно отметить, что источниками данных могут быть не только устройства от UserGate, но и любые другие, поддерживающие сбор данных по протоколу SNMP.

Возможности UserGate Log Analyzer включают:

- Сбор и хранение журналов.

UserGate Log Analyzer собирает события безопасности с устройств Usergate (по проприентарному протоколу) и с других устройств (по SNMP). При этом высвобождаются ресурсы конечных устройств, и увеличивается срок хранения данных об этих событиях. Могут сохраняться журнал событий (изменение настроек целевых серверов, обновления и т. д), журнал веб-доступа пользователей, журнал трафика (срабатывания правил межсетевого экрана, NAT, маршрутизации), журнал IPS, история перехваченных поисковых запросов пользователей в поисковиках.

- Анализ событий и автоматическое реагирование

Поступающие журналы автоматически проверяются на соответствие встроенным правилам UserGate Log Analyzer, и при совпадении создаётся срабатывание.

Когда генерируется срабатывание, система может выполнить действия, настроенные в правиле создания инцидента. Можно отправить email или SMS, создать правило на межсетевом экране с задаваемыми параметрами, или создать тикет в системе.

- Создание отчётов.

В UserGate Log Analyzer доступна фильтрация, сортировка и группировка по журналам событий, веб-доступа, трафика, IPS. Отчёты могут предоставить подробный список всех посещенных веб-сайтов, топ блокируемых доменов, топ пользователей по URL-категориям и по заблокированным сайтам, топ заблокированных приложений, топ сработавших правил; топ IP-адресов источников атак, IP-адресы целей атакующих, топ протоколов, используемых в атаках; используемые в организации устройства, топ сигнатур устройств. Можно настроить генерацию отчёта по расписанию и отправку их по протоколу SNMP.

Заключение

Министерство здравоохранения России, как отраслевой регулятор, планирует в обозримом будущем создать единые стандарты защиты информации в сфере здравоохранения и единую организационную политику реализации мер защиты информации. Будет строиться и система контроля исполнения данных мер.

Используя UserGate NGFW, медицинские учреждения не только выполняют требования регуляторов, но и получают дополнительные функции в области обеспечения безопасности, очистки интернет-трафика, при высокой производительности и удобстве администрирования. В результате использование доступа в Интернет пользователями, устройствами и приложениями становится более прозрачным и контролируемым.

UserGate Client многократно снижает вероятность проникновения в сеть любой вредоносной программы, включая разного рода вымогательское ПО. Большим подспорьем в работе администратора ИБ станут Log Analyzer и Management Center, ускоряющие процессы управления устройствами и анализа событий.